Pengelabuan

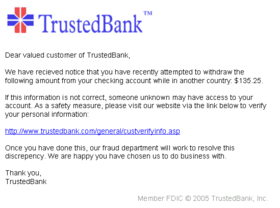

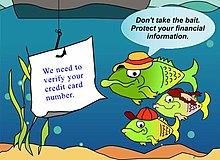

Pengelabuan (Inggris: phishing) dalam istilah komputer adalah penipuan yang dicirikan dengan percobaan untuk mendapatkan informasi yang sensitif, seperti kata sandi dan kartu kredit, dengan menyamar sebagai seseorang atau pebisnis tepercaya melalui komunikasi elektronik resmi, seperti surat elektronik atau pesan instan.[1][2][3] Istilah phishing dipublikasikan pertama kali oleh American Online Usernet Newgroup pada 2 Januari 1996 dan mulai dikenal tahun 2004.[4] Istilah tersebut dalam bahasa Inggris berasal dari kata fishing (memancing),[5][6] dalam hal ini berarti memancing informasi keuangan dan kata sandi pengguna. Salah satu penyebab utama aksi ini dapat terjadi adalah faktor kelalaian manusia berupa kurangnya ketelitian dan rendahnya pengetahuan mengenai teknologi keamanan.[7] Metode itu sering digunakan karena mudah dilakukan dan cenderung lebih berhasil memancing para pengguna akun untuk memberikan informasi pribadinya.[8] Dengan banyaknya kasus pengelabuan yang dilaporkan, metode tambahan atau perlindungan sangat dibutuhkan. Upaya-upaya itu termasuk pembuatan undang-undang, pelatihan pengguna, dan langkah-langkah teknis.

Jenis

Berdasarkan jenisnya, terdapat tiga macam phising, yaitu:

- Whaling adalah upaya phising yang menargetkan pelaku bisnis.

Contoh skema Kejadian Whaling di Situs Ensiklopedia Online

Target: CEO atau eksekutif senior dari sebuah perusahaan besar.

Pelaku: Seorang hacker atau kelompok hacker yang ahli dalam teknik sosial dan rekayasa sosial.[9]

Alur Kejadian:

- Riset Mendalam:

- Pelaku melakukan riset mendalam tentang target, termasuk informasi publik seperti:

- Posisi di perusahaan

- Proyek terbaru perusahaan

- Aktivitas online (media sosial, situs perusahaan)

- Informasi kontak yang bisa diakses publik (email perusahaan)

- Situs ensiklopedia yang sering diakses oleh target atau perusahaan

- Membuat Akun Palsu:

- Pelaku membuat akun palsu di situs ensiklopedia, menyamar sebagai seorang ahli atau karyawan dari perusahaan yang relevan dengan kepentingan bisnis target.

- Akun palsu ini didesain untuk terlihat sangat kredibel dengan riwayat edit yang panjang dan berkualitas.

- Mengirim Pesan Pribadi:

- Pelaku mengirimkan pesan pribadi kepada target melalui fitur pesan internal situs ensiklopedia.

- Isi pesan dibuat sedemikian rupa agar terlihat sangat relevan dan menarik perhatian target, misalnya:

- Menawarkan informasi penting tentang industri atau pesaing

- Mengundang target untuk berkolaborasi dalam proyek penelitian

- Meminta masukan terkait suatu topik yang sedang dibahas di situs

- Memancing Informasi Sensitif:

- Dalam percakapan, pelaku secara perlahan mulai memancing target untuk memberikan informasi sensitif, seperti:

- Detail proyek rahasia perusahaan

- Informasi kontak internal perusahaan

- Kata sandi yang sering digunakan

- Mengalihkan ke Platform Lain:

- Setelah mendapatkan kepercayaan target, pelaku mengajak target untuk melanjutkan percakapan ke platform komunikasi lain yang lebih pribadi, seperti email pribadi atau layanan pesan instan.

- Melakukan Serangan:

- Di platform komunikasi yang baru, pelaku melakukan serangan phishing dengan mengirimkan tautan berbahaya yang mengarah ke situs palsu yang dirancang untuk mencuri kredensial login target.

- Setelah mendapatkan kredensial login, pelaku dapat mengakses email perusahaan target, mencuri data sensitif, atau bahkan melakukan serangan ransomware.

- Pharming adalah upaya phising yang menggunakan malware yang dipasang di komputer korban untuk megalihkan mereka ke situs perangkap.

- Voice phising atau vishing adalah upaya phishing dengan menggunakan video call atau telekonferensi.[10]

Ciri-ciri

Ada beberapa ciri-ciri aksi ini, yaitu:

- Pelaku akan berpura-pura menjadi seseorang, perusahaan, atau layanan yang dipercaya.[11]

- Meminta target untuk membalas dengan nama pengguna atau surel yang disertai kata sandi.

- Email yang mengandung tautan untuk melihat atau mengunduh file dari seseorang yang tidak dikenal.

- Membujuk dengan diskon atau hadiah.

- Tautan dalam kolom komentar media sosial yang mengarah ke halaman masuk palsu atau halaman setel ulang kata sandi.[12]

- Menggunakan tautan nama domain yang mirip atau menyerupai nama domain situs resminya. (Semisal: paypai.com, dimana seharusnya menggunakan huruf L dan bukan i sebagai nama domain paypal)

Ciri-Ciri yang Menunjukkan Potensi Penipuan:

- Akun Palsu yang Terlalu Sempurna: Akun pelaku terlihat sangat kredibel dan memiliki riwayat edit yang panjang dalam waktu singkat.

- Pesan yang Terlalu Spesifik: Pesan yang dikirimkan oleh pelaku sangat relevan dengan kepentingan bisnis target dan terlihat sangat personal.

- Tekanan untuk Bertindak Cepat: Pelaku seringkali menciptakan rasa urgensi agar target segera merespons pesan dan memberikan informasi yang diminta.

- Permintaan Informasi Sensitif: Pelaku secara perlahan mulai meminta informasi sensitif yang seharusnya tidak diungkapkan melalui platform publik.

- Peralihan ke Platform Komunikasi Pribadi: Pelaku selalu berusaha untuk memindahkan percakapan ke platform komunikasi yang lebih pribadi dan kurang aman.

Pencegahan

- Verifikasi Identitas: Selalu verifikasi identitas pengguna lain sebelum memberikan informasi sensitif.

- Waspada Terhadap Pesan yang Tidak Terduga: Jangan mudah percaya dengan pesan yang tidak terduga, terutama jika pesan tersebut meminta informasi pribadi.

- Gunakan Kata Sandi yang Kuat: Gunakan kata sandi yang unik dan kuat untuk setiap akun online.

- Aktifkan Autentikasi Dua Faktor: Tambahkan lapisan keamanan ekstra pada akun Anda dengan mengaktifkan autentikasi dua faktor.

- Latih Karyawan: Latih karyawan tentang risiko phishing dan cara mengenali serangan serupa.[13]

Dengan memahami skema ini, Anda dapat lebih waspada terhadap upaya phishing dan melindungi diri Anda serta perusahaan dari serangan siber.

Lihat pula

Rujukan

- ^ Heriani, Fitri Novia (28 April 2021). "Jadi Korban Phising Lewat Mass Tagging Pornografi? Pengguna Bisa Tuntut Platform". Hukum Online. Diakses tanggal 2 Desember 2021.

- ^ Redaksi Tempo (20 Januari 2010). "Lenyapnya Uang Nasabah dan Pencurian Identitas". Tempo. Diakses tanggal 2 Desember 2021. [pranala nonaktif permanen]

- ^ Zhafira, Arnidhya Nur (18 September 2020). "Kiat Cegah Kejahatan Digital "Phising" bagi UMKM". Antara News. Diakses tanggal 2 Desember 2021.

- ^ Anwari, Husnul (2013). Website Hantu. Jakarta: Elex Media Komputindo. hlm. 167. ISBN 9786020004167. Parameter

|url-status=yang tidak diketahui akan diabaikan (bantuan) - ^ Maarif, Syamsul Dwi (15 Maret 2021). "Apa itu Phising dan Bagaimana Cara Menghindarinya?". Tirto. Diakses tanggal 2 Desember 2021.

- ^ Hakim, Rachmad (2010). Rahasia Jebol Password dan Antisipasinya. Jakarta: Elex Media Komputindo. hlm. 146. ISBN 9789792771473. Parameter

|url-status=yang tidak diketahui akan diabaikan (bantuan) - ^ Zam, Efvy (2014). Phising: Cara Mudah Menyadap Password dan Pencegahannya. Jakarta: Media Kita. hlm. 4. ISBN 9789797944520. Parameter

|url-status=yang tidak diketahui akan diabaikan (bantuan) - ^ Redaksi CNN Indonesia (20 Desember 2020). "Alasan Phishing Jadi Favorit Hacker dan Cara Mencegahnya". CNN Indonesia. Diakses tanggal 2 Desember 2021.

- ^ mediacenter.kayongutarakab.go.id. "Inilah 10 Jenis Hacker yang Wajib kamu Dipahami!". mediacenter.kayongutarakab.go.id (dalam bahasa Inggris). Diakses tanggal 2024-09-08.

- ^ Riyanto, Galuh Putri (11 Maret 2021). "Apa Itu Phising dan Bagaimana Cara Menghindarinya?". Kompas. Diakses tanggal 2 Desember 2021.

- ^ Redaksi CNN Indonesia (8 Jul 2019). "Cara Terhindar dari Jebakan Phising di Facebook". CNN Indonesia. Diakses tanggal 2 Desember 2021.

- ^ Nugraha, Jevi (13 Juni 2021). "Phising Adalah Penipuan Online, Ketahui Ciri-ciri dan Cara Mengatasinya". Merdeka. Diakses tanggal 2 Desember 2021.

- ^ "Mengapa Pelatihan Keamanan Siber Penting untuk Karyawan Anda? - IT Proxsis Group". it.proxsisgroup.com (dalam bahasa Inggris). 2024-07-06. Diakses tanggal 2024-09-08.

Pranala luar

Informasi pengelabuan

- (Inggris) Anti-Phishing Working Group Diarsipkan 2019-01-19 di Wayback Machine. - 'Monthly news from the net about phishing, last news posted February 2005.'

- (Inggris) Trust Management for Humans - 'Explains the design flaw in the WWW that enables phishing and provides a simple solution to the problem.'

- (Inggris) Bank Safe Online - 'Advice to UK consumers regarding phishing.'

- (Inggris) U. S. Banker | A Phish Story - February 2005 Diarsipkan 2007-06-10 di Wayback Machine. - 'Article about phishing.'

- (Inggris) Know Your Enemy: Phishing Diarsipkan 2018-03-20 di Wayback Machine. - 'Case study from the Honeynet Project on detailed techniques of a couple of phishers.'

- (Inggris) Gallery of Phishing Messages - 'Examples claiming to come from banks, credit card companies, and auction houses.'

Anti-pengelabuan

- (Inggris) Online survey tool by MailFrontier Diarsipkan 2005-08-30 di Wayback Machine. - 'Measures ability of users to distinguish e-mail that is legitimate or "phish".'

- (Inggris) Network Appliance, Inc. Phishing Survey 2004 (PDF) Diarsipkan 2005-08-25 di Wayback Machine. - 'Tools and tips of how to protect yourself from phishing.'

- (Inggris) Windowsecurity - 'How to Avoid Phishing Scams.'

- (Inggris) FTC Diarsipkan 2005-08-30 di Wayback Machine. - 'How Not to Get Hooked by a Phishing Scam.'

- (Inggris) Anti-phishing Toolbars Diarsipkan 2006-11-11 di Wayback Machine. 'Free Anti-phishing Toolbars for Web Browsers.'

- (Inggris) Safe Browsing for Enterprise Users Diarsipkan 2006-03-03 di Wayback Machine. 'How Enterprises can make web browsing safer by using free software applications'

Pembuatan undang-undang

- (Inggris) Duke Law & Technology Review Diarsipkan 2005-12-28 di Wayback Machine. - 'Plugging the "phishing" hole: legislation versus technology.'